Campana, Ron

Indirizzo: Unità dei sistemi elettrici e di controllo, dirigente per la salute e la sicurezza, Merseyside L20 3QZ

Paese: UK

Telefono: 44 151 951 4788

Fax: 44 151 951 4630

Posizioni passate: Presidente, gruppo di lavoro IEC sulla sicurezza funzionale

Educazione: BSc

Aree di interesse: Sistemi di controllo legati alla sicurezza

Requisiti tecnici per i sistemi relativi alla sicurezza basati su dispositivi elettrici, elettronici ed elettronici programmabili

Macchinari, impianti di processo e altre apparecchiature possono, in caso di malfunzionamento, presentare rischi derivanti da eventi pericolosi come incendi, esplosioni, overdose di radiazioni e parti in movimento. Uno dei modi in cui tali impianti, apparecchiature e macchinari possono malfunzionare è dovuto a guasti di dispositivi elettromeccanici, elettronici ed elettronici programmabili (E/E/PE) utilizzati nella progettazione dei loro sistemi di controllo o di sicurezza. Questi guasti possono derivare da guasti fisici nel dispositivo (ad esempio, dall'usura che si verifica in modo casuale nel tempo (guasti hardware casuali)); o da guasti sistematici (ad esempio, errori commessi nelle specifiche e nella progettazione di un sistema che ne provocano il guasto a causa di (1) una particolare combinazione di input, (2) alcune condizioni ambientali (3) input errati o incompleti dai sensori, ( 4) immissione di dati incompleta o errata da parte degli operatori e (5) potenziali errori sistematici dovuti a un design dell'interfaccia scadente).

Guasti dei sistemi relativi alla sicurezza

Questo articolo copre la sicurezza funzionale dei sistemi di controllo legati alla sicurezza e considera i requisiti tecnici hardware e software necessari per raggiungere l'integrità della sicurezza richiesta. L'approccio generale è conforme alla norma IEC 1508, parti 2 e 3 proposta dalla Commissione elettrotecnica internazionale (IEC 1993). L'obiettivo generale del progetto di norma internazionale IEC 1508, Sicurezza funzionale: sistemi relativi alla sicurezza, è garantire che gli impianti e le apparecchiature possano essere automatizzati in sicurezza. Un obiettivo chiave nello sviluppo della norma internazionale proposta è prevenire o ridurre al minimo la frequenza di:

- guasti dei sistemi di controllo che innescano altri eventi che a loro volta potrebbero portare a un pericolo (ad esempio, il sistema di controllo fallisce, il controllo viene perso, il processo va fuori controllo con conseguente incendio, rilascio di materiali tossici, ecc.)

- guasti nei sistemi di allarme e monitoraggio in modo che gli operatori non ricevano informazioni in una forma che possa essere rapidamente identificata e compresa per svolgere le necessarie azioni di emergenza

- guasti non rilevati nei sistemi di protezione, rendendoli non disponibili quando necessario per un'azione di sicurezza (ad esempio, una scheda di ingresso guasta in un sistema di arresto di emergenza).

L'articolo "Sistemi elettrici, elettronici ed elettronici programmabili legati alla sicurezza" definisce l'approccio generale alla gestione della sicurezza incorporato nella Parte 1 della norma IEC 1508 per garantire la sicurezza dei sistemi di controllo e protezione che sono importanti per la sicurezza. Questo articolo descrive la progettazione ingegneristica concettuale complessiva necessaria per ridurre il rischio di incidente a un livello accettabile, compreso il ruolo di qualsiasi sistema di controllo o protezione basato sulla tecnologia E/E/PE.

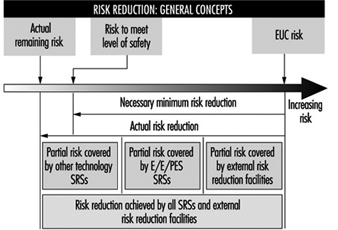

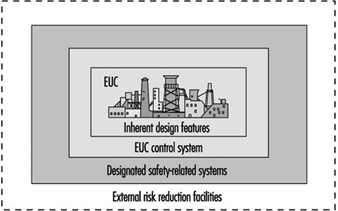

Nella figura 1, il rischio derivante dall'apparecchiatura, dall'impianto di processo o dalla macchina (generalmente indicato come apparecchiature sotto controllo (EUC) senza dispositivi di protezione) è contrassegnato a un'estremità della scala di rischio EUC e il livello di rischio target necessario per soddisfare il livello di sicurezza richiesto si trova all'altra estremità. Nel mezzo viene mostrata la combinazione di sistemi relativi alla sicurezza e strutture esterne di riduzione del rischio necessarie per compensare la riduzione del rischio richiesta. Questi possono essere di vari tipi: meccanici (ad es. valvole limitatrici di pressione), idraulici, pneumatici, fisici e sistemi E/E/PE. La Figura 2 sottolinea il ruolo di ciascun livello di sicurezza nella protezione dell'EUC man mano che l'incidente progredisce.

Figura 1. Riduzione del rischio: concetti generali

Figura 2. Modello complessivo: strati di protezione

A condizione che sia stata eseguita un'analisi dei pericoli e dei rischi sull'EUC come richiesto nella Parte 1 della norma IEC 1508, è stato stabilito il progetto concettuale generale per la sicurezza e quindi le funzioni richieste e l'obiettivo SIL (Safety Integrity Level) per qualsiasi E/E/ Sono stati definiti il sistema di controllo o protezione PE. L'obiettivo del livello di integrità della sicurezza è definito rispetto a una misura di fallimento dell'obiettivo (vedere la tabella 1).

Tabella 1. Livelli di integrità della sicurezza per i sistemi di protezione: misure di fallimento target

Livello di integrità della sicurezza Modalità di funzionamento della domanda (probabilità di non riuscire a svolgere la sua funzione di progettazione su richiesta)

4 10-5 ≤ × 10-4

3 10-4 ≤ × 10-3

2 10-3 ≤ × 10-2

1 10-2 ≤ × 10-1

Sistemi di protezione

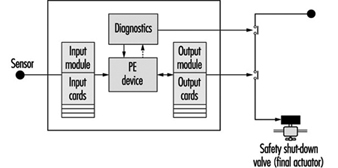

Questo documento delinea i requisiti tecnici che il progettista di un sistema di sicurezza E/E/PE dovrebbe considerare per soddisfare l'obiettivo del livello di integrità della sicurezza richiesto. L'attenzione si concentra su un tipico sistema di protezione che utilizza l'elettronica programmabile per consentire una discussione più approfondita delle questioni chiave con poca perdita in generale. Un tipico sistema di protezione è mostrato in figura 3, che rappresenta un sistema di sicurezza a singolo canale con uno spegnimento secondario attivato tramite un dispositivo diagnostico. Durante il normale funzionamento, la condizione non sicura dell'EUC (ad es. velocità eccessiva in una macchina, temperatura elevata in un impianto chimico) verrà rilevata dal sensore e trasmessa all'elettronica programmabile, che comanderà agli attuatori (tramite i relè di uscita) di mettere il sistema in uno stato sicuro (ad esempio, togliendo l'alimentazione al motore elettrico della macchina, aprendo una valvola per scaricare la pressione).

Figura 3. Tipico sistema di protezione

Ma cosa succede se ci sono guasti nei componenti del sistema di protezione? Questa è la funzione dello spegnimento secondario, che viene attivato dalla caratteristica diagnostica (autocontrollo) di questo design. Tuttavia, il sistema non è completamente fail-safe, in quanto il progetto ha solo una certa probabilità di essere disponibile quando gli viene chiesto di svolgere la sua funzione di sicurezza (ha una certa probabilità di guasto su richiesta o un certo livello di integrità della sicurezza). Ad esempio, il progetto di cui sopra potrebbe essere in grado di rilevare e tollerare determinati tipi di guasto della scheda di uscita, ma non sarebbe in grado di sopportare un guasto della scheda di ingresso. Pertanto, la sua integrità di sicurezza sarà molto inferiore a quella di un progetto con una scheda di input ad alta affidabilità, o una diagnostica migliorata, o una combinazione di questi.

Esistono altre possibili cause di malfunzionamento della scheda, tra cui guasti fisici "tradizionali" nell'hardware, guasti sistematici inclusi errori nella specifica dei requisiti, errori di implementazione nel software e protezione inadeguata contro le condizioni ambientali (ad esempio, l'umidità). La diagnostica in questo design a canale singolo potrebbe non coprire tutti questi tipi di guasti e quindi ciò limiterà il livello di integrità della sicurezza raggiunto nella pratica. (La copertura è una misura della percentuale di errori che un progetto può rilevare e gestire in sicurezza.)

Requisiti tecnici

Le parti 2 e 3 della bozza della norma IEC 1508 forniscono un quadro per identificare le varie potenziali cause di guasto nell'hardware e nel software e per selezionare le caratteristiche di progettazione che superano quelle potenziali cause di guasto appropriate al livello di integrità della sicurezza richiesto del sistema relativo alla sicurezza. Ad esempio, l'approccio tecnico complessivo per il sistema di protezione in figura 3 è mostrato in figura 4. La figura indica le due strategie di base per superare guasti e guasti: (1) evitamento dei guasti, dove si presta attenzione a prevenire la creazione di guasti; e (2) tolleranza d'errore, in cui il progetto viene creato appositamente per tollerare errori specificati. Il sistema a canale singolo menzionato sopra è un esempio di progettazione con tolleranza ai guasti (limitata) in cui la diagnostica viene utilizzata per rilevare determinati guasti e mettere il sistema in uno stato sicuro prima che si verifichi un guasto pericoloso.

Figura 4. Specifiche progettuali: soluzione progettuale

Evitamento dei guasti

L'evitamento dei guasti tenta di impedire l'introduzione di guasti in un sistema. L'approccio principale consiste nell'utilizzare un metodo sistematico di gestione del progetto in modo che la sicurezza sia trattata come una qualità definibile e gestibile di un sistema, durante la progettazione e successivamente durante il funzionamento e la manutenzione. L'approccio, che è simile alla garanzia della qualità, si basa sul concetto di feedback e prevede: (1) pianificazione (definizione degli obiettivi di sicurezza, individuazione delle modalità e dei mezzi per il raggiungimento degli obiettivi); (2) di misura raggiungimento rispetto al piano durante l'attuazione e (3) l'applicazione feedback per correggere eventuali deviazioni. Le revisioni del progetto sono un buon esempio di tecnica per evitare i guasti. Nella norma IEC 1508 questo approccio di "qualità" alla prevenzione dei guasti è facilitato dai requisiti per utilizzare un ciclo di vita di sicurezza e impiegare procedure di gestione della sicurezza sia per l'hardware che per il software. Per quest'ultimo, queste si manifestano spesso come procedure di garanzia della qualità del software come quelle descritte nella ISO 9000-3 (1990).

Inoltre, le parti 2 e 3 della norma IEC 1508 (riguardanti rispettivamente l'hardware e il software) classificano alcune tecniche o misure ritenute utili per evitare guasti durante le varie fasi del ciclo di vita della sicurezza. La Tabella 2 fornisce un esempio tratto dalla Parte 3 per la fase di progettazione e sviluppo del software. Il progettista utilizzerà la tabella per facilitare la selezione delle tecniche di prevenzione dei guasti, a seconda del livello di integrità della sicurezza richiesto. Con ogni tecnica o misura nelle tabelle c'è una raccomandazione per ogni livello di integrità della sicurezza, da 1 a 4. La gamma di raccomandazioni comprende Altamente raccomandato (HR), Raccomandato (R), Neutro—né a favore né contro (—) e Non raccomandato (NR).

Tabella 2. Progettazione e sviluppo del software

|

Tecnica/misura |

contro le sovratensioni a due stadi, SIL 1, |

contro le sovratensioni a due stadi, SIL 2, |

contro le sovratensioni a due stadi, SIL 3, |

contro le sovratensioni a due stadi, SIL 4, |

|

1. Metodi formali inclusi, ad esempio, CCS, CSP, HOL, LOTOS |

- |

R |

R |

HR |

|

2. Metodi semiformali |

HR |

HR |

HR |

HR |

|

3. Strutturato. Metodologia che include, ad esempio, JSD, MASCOT, SADT, SSADM e YOURDON |

HR |

HR |

HR |

HR |

|

4. Approccio modulare |

HR |

HR |

HR |

HR |

|

5. Standard di progettazione e codifica |

R |

HR |

HR |

HR |

HR = altamente raccomandato; R = consigliato; NR = non raccomandato;— = neutrale: la tecnica/misura non è né a favore né contro il SIL.

Nota: una tecnica/misura numerata deve essere selezionata in base al livello di integrità della sicurezza.

Tolleranza ai guasti

La norma IEC 1508 richiede livelli crescenti di tolleranza ai guasti con l'aumentare dell'obiettivo di integrità della sicurezza. Lo standard riconosce, tuttavia, che la tolleranza ai guasti è più importante quando i sistemi (e i componenti che compongono tali sistemi) sono complessi (designati come Tipo B in IEC 1508). Per sistemi meno complessi e "ben collaudati", il grado di tolleranza ai guasti può essere ridotto.

Tolleranza contro guasti hardware casuali

La tabella 3 mostra i requisiti per la tolleranza ai guasti contro guasti hardware casuali in componenti hardware complessi (ad esempio, microprocessori) quando utilizzati in un sistema di protezione come mostrato nella figura 3. Il progettista potrebbe dover considerare una combinazione appropriata di diagnostica, tolleranza ai guasti e controlli di prova manuali per superare questa classe di errore, a seconda del livello di integrità della sicurezza richiesto.

Tabella 3. Livello di integrità della sicurezza - Requisiti di guasto per i componenti di tipo B1

1 I difetti non rilevati rilevanti per la sicurezza devono essere rilevati mediante il controllo funzionale.

2 Per i componenti privi di copertura diagnostica media in linea, il sistema deve essere in grado di svolgere la funzione di sicurezza in presenza di un singolo guasto. I guasti non rilevati relativi alla sicurezza devono essere rilevati dal controllo funzionale.

3 Per i componenti con elevata copertura diagnostica in linea, il sistema deve essere in grado di svolgere la funzione di sicurezza in presenza di un singolo guasto. Per i componenti privi di elevata copertura diagnostica in linea, il sistema dovrà essere in grado di svolgere la funzione di sicurezza in presenza di due guasti. I guasti non rilevati relativi alla sicurezza devono essere rilevati dal controllo funzionale.

4 I componenti devono essere in grado di svolgere la funzione di sicurezza in presenza di due guasti. I guasti devono essere rilevati con un'elevata copertura diagnostica online. I guasti non rilevati relativi alla sicurezza devono essere rilevati dal controllo funzionale. L'analisi quantitativa dell'hardware deve basarsi sulle ipotesi del caso peggiore.

1Componenti le cui modalità di guasto non sono ben definite o testabili, o per i quali ci sono scarsi dati di guasto dall'esperienza sul campo (ad esempio, componenti elettronici programmabili).

La norma IEC 1508 aiuta il progettista fornendo tabelle delle specifiche di progettazione (vedere tabella 4) con parametri di progettazione indicizzati rispetto al livello di integrità della sicurezza per una serie di architetture di sistemi di protezione comunemente utilizzate.

Tabella 4. Requisiti per Safety Integrity Level 2 - Architetture di sistemi elettronici programmabili per sistemi di protezione

|

Configurazione del sistema PE |

Copertura diagnostica per canale |

Test di prova offline Intervallo (TI) |

Tempo medio di viaggio spurio |

|

PE singolo, I/O singolo, est. WD |

Alta |

6 mesi |

1.6 anni |

|

PE doppio, I/O singolo |

Alta |

6 mesi |

10 anni |

|

Doppio PE, doppio I/O, 2oo2 |

Alta |

3 mesi |

1,281 anni |

|

Doppio PE, doppio I/O, 1oo2 |

Nessuna |

2 mesi |

1.4 anni |

|

Doppio PE, doppio I/O, 1oo2 |

Basso |

5 mesi |

1.0 anni |

|

Doppio PE, doppio I/O, 1oo2 |

Medio |

18 mesi |

0.8 anni |

|

Doppio PE, doppio I/O, 1oo2 |

Alta |

36 mesi |

0.8 anni |

|

Doppio PE, doppio I/O, 1oo2D |

Nessuna |

2 mesi |

1.9 anni |

|

Doppio PE, doppio I/O, 1oo2D |

Basso |

4 mesi |

4.7 anni |

|

Doppio PE, doppio I/O, 1oo2D |

Medio |

18 mesi |

18 anni |

|

Doppio PE, doppio I/O, 1oo2D |

Alta |

48 + mesi |

168 anni |

|

Triplo PE, Triplo I/O, IPC, 2oo3 |

Nessuna |

1 mese |

20 anni |

|

Triplo PE, Triplo I/O, IPC, 2oo3 |

Basso |

3 mesi |

25 anni |

|

Triplo PE, Triplo I/O, IPC, 2oo3 |

Medio |

12 mesi |

30 anni |

|

Triplo PE, Triplo I/O, IPC, 2oo3 |

Alta |

48 + mesi |

168 anni |

La prima colonna della tabella rappresenta le architetture con vari gradi di tolleranza ai guasti. In generale, le architetture posizionate nella parte inferiore della tabella hanno un grado di tolleranza ai guasti più elevato rispetto a quelle in cima. Un sistema 1oo2 (uno su due) è in grado di resistere a qualsiasi guasto, così come 2oo3.

La seconda colonna descrive la percentuale di copertura di qualsiasi diagnostica interna. Maggiore è il livello della diagnostica, maggiore sarà il numero di guasti rilevati. In un sistema di protezione questo è importante perché, a condizione che il componente difettoso (ad es. una scheda di ingresso) venga riparato entro un tempo ragionevole (spesso 8 ore), la sicurezza funzionale è minima. (Nota: questo non sarebbe il caso di un sistema di controllo continuo, poiché è probabile che qualsiasi guasto causi una condizione di pericolo immediato e il potenziale per un incidente.)

La terza colonna mostra l'intervallo tra i test di verifica. Si tratta di test speciali che devono essere eseguiti per esercitare a fondo il sistema di protezione per garantire che non vi siano guasti latenti. In genere questi vengono eseguiti dal fornitore dell'apparecchiatura durante i periodi di fermo dell'impianto.

La quarta colonna mostra il tasso di viaggio spurio. Un allarme spurio è quello che provoca l'arresto dell'impianto o dell'apparecchiatura quando non vi è alcuna deviazione del processo. Il prezzo per la sicurezza è spesso un tasso di viaggio spurio più alto. Un semplice sistema di protezione ridondante - 1oo2 - ha, con tutti gli altri fattori di progettazione invariati, un livello di integrità della sicurezza più elevato ma anche una frequenza di intervento spurio più elevata rispetto a un sistema a canale singolo (1oo1).

Se una delle architetture nella tabella non viene utilizzata o se il progettista desidera eseguire un'analisi più fondamentale, la norma IEC 1508 consente questa alternativa. Tecniche di ingegneria dell'affidabilità come la modellazione di Markov possono quindi essere utilizzate per calcolare l'elemento hardware del livello di integrità della sicurezza (Johnson 1989; Goble 1992).

Tolleranza contro i guasti sistematici e per causa comune

Questa classe di guasto è molto importante nei sistemi di sicurezza ed è il fattore limitante per il raggiungimento dell'integrità della sicurezza. In un sistema ridondante un componente o un sottosistema, o anche l'intero sistema, viene duplicato per ottenere un'elevata affidabilità da parti meno affidabili. Il miglioramento dell'affidabilità si verifica perché, statisticamente, la possibilità che due sistemi si guastino simultaneamente per guasti casuali sarà il prodotto delle affidabilità dei singoli sistemi, e quindi molto inferiore. D'altra parte, i guasti sistematici e di causa comune causano casualmente guasti ai sistemi ridondanti quando, ad esempio, un errore di specifica nel software provoca il guasto simultaneo delle parti duplicate. Un altro esempio potrebbe essere il guasto di un alimentatore comune a un sistema ridondante.

La norma IEC 1508 fornisce tabelle di tecniche ingegneristiche classificate rispetto al livello di integrità della sicurezza considerato efficace nel fornire protezione contro guasti sistematici e di causa comune.

Esempi di tecniche che forniscono difese contro fallimenti sistematici sono la diversità e la ridondanza analitica. La base della diversità è che se un progettista implementa un secondo canale in un sistema ridondante utilizzando una tecnologia o un linguaggio software diverso, allora i guasti nei canali ridondanti possono essere considerati indipendenti (ovvero, una bassa probabilità di guasto casuale). Tuttavia, in particolare nell'area dei sistemi basati su software, vi è qualche suggerimento che questa tecnica potrebbe non essere efficace, poiché la maggior parte degli errori sono nelle specifiche. La ridondanza analitica tenta di sfruttare le informazioni ridondanti nell'impianto o nella macchina per identificare i guasti. Per le altre cause di guasto sistematico, ad esempio sollecitazioni esterne, lo standard fornisce tabelle che forniscono consigli sulle buone pratiche ingegneristiche (ad esempio, separazione dei cavi di segnale e di alimentazione) indicizzate rispetto al livello di integrità della sicurezza.

Conclusioni

I sistemi basati su computer offrono molti vantaggi, non solo economici, ma anche potenzialmente in grado di migliorare la sicurezza. Tuttavia, l'attenzione ai dettagli richiesta per realizzare questo potenziale è significativamente maggiore rispetto a quando si utilizzano componenti di sistema convenzionali. Questo articolo ha delineato i principali requisiti tecnici che un progettista deve tenere in considerazione per sfruttare con successo questa tecnologia.

Sistemi di controllo relativi alla sicurezza elettrici, elettronici ed elettronici programmabili

Questo articolo discute la progettazione e l'implementazione di sistemi di controllo legati alla sicurezza che si occupano di tutti i tipi di sistemi elettrici, elettronici ed elettronici programmabili (inclusi i sistemi basati su computer). L'approccio generale è conforme allo standard 1508 proposto dalla Commissione elettrotecnica internazionale (IEC) (Sicurezza funzionale: relativa alla sicurezza

SISTEMI DI TRATTAMENTO) (CEI 1993).

sfondo

Durante gli anni '1980, i sistemi basati su computer, genericamente indicati come sistemi elettronici programmabili (PES), venivano sempre più utilizzati per svolgere funzioni di sicurezza. Le forze trainanti principali alla base di questa tendenza sono state (1) funzionalità migliorate e vantaggi economici (in particolare considerando il ciclo di vita totale del dispositivo o del sistema) e (2) il vantaggio particolare di alcuni progetti, che potevano essere realizzati solo quando veniva utilizzata la tecnologia informatica . Durante la prima introduzione di sistemi basati su computer sono state fatte una serie di scoperte:

- L'introduzione del controllo del computer è stata mal pensata e pianificata.

- Sono stati specificati requisiti di sicurezza inadeguati.

- Sono state sviluppate procedure inadeguate rispetto alla convalida del software.

- Sono state divulgate prove di cattiva fattura rispetto allo standard di installazione dell'impianto.

- È stata generata una documentazione inadeguata e non adeguatamente validata rispetto a quanto effettivamente presente in impianto (distinto da quanto si pensava fosse in impianto).

- Erano state stabilite procedure operative e di manutenzione non del tutto efficaci.

- C'era evidentemente una preoccupazione giustificata circa la competenza delle persone a svolgere i compiti loro richiesti.

Per risolvere questi problemi, diversi enti hanno pubblicato o iniziato a sviluppare linee guida per consentire lo sfruttamento sicuro della tecnologia PES. Nel Regno Unito, l'Health and Safety Executive (HSE) ha sviluppato linee guida per i sistemi elettronici programmabili utilizzati per applicazioni relative alla sicurezza e in Germania è stata pubblicata una bozza di standard (DIN 1990). All'interno della Comunità Europea, è stato avviato un elemento importante nel lavoro sulle Norme Europee armonizzate relative ai sistemi di controllo legati alla sicurezza (compresi quelli che impiegano PES) in relazione ai requisiti della Direttiva Macchine. Negli Stati Uniti, la Instrument Society of America (ISA) ha prodotto uno standard sui PES da utilizzare nelle industrie di processo e il Center for Chemical Process Safety (CCPS), una direzione dell'American Institute of Chemical Engineers, ha prodotto linee guida per il settore dei processi chimici.

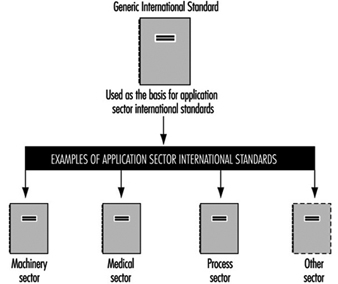

Un'importante iniziativa sugli standard è attualmente in corso all'interno dell'IEC per sviluppare uno standard internazionale generico per i sistemi elettrici, elettronici ed elettronici programmabili (E/E/PES) relativi alla sicurezza che potrebbe essere utilizzato da molti settori applicativi, tra cui il processo, settore medicale, dei trasporti e dei macchinari. La norma internazionale IEC proposta comprende sette parti sotto il titolo generale IEC 1508. Sicurezza funzionale dei sistemi elettrici/elettronici/elettronici programmabili relativi alla sicurezza. Le varie Parti sono le seguenti:

- Parte 1. Requisiti generali

- Parte 2. Requisiti per i sistemi elettrici, elettronici ed elettronici programmabili

- Parte 3. Requisiti software

- Parte 4.Definizioni

- Parte 5.Esempi di metodi per la determinazione dei livelli di integrità della sicurezza

- Parte 6. Linee guida sull'applicazione delle Parti 2 e 3

- Parte 7.Panoramica delle tecniche e delle misure.

Una volta finalizzata, questa norma internazionale di base generica costituirà una pubblicazione sulla sicurezza di base IEC che coprirà la sicurezza funzionale per i sistemi elettrici, elettronici ed elettronici programmabili correlati alla sicurezza e avrà implicazioni per tutte le norme IEC, coprendo tutti i settori di applicazione per quanto riguarda la progettazione e l'uso futuri di impianti elettrici/elettronici/elettronici programmabili legati alla sicurezza. Uno dei principali obiettivi della norma proposta è facilitare lo sviluppo di norme per i vari settori (cfr. figura 1).

Figura 1. Standard di settore generici e applicativi

Vantaggi e problemi PES

L'adozione di PES per scopi di sicurezza presentava molti potenziali vantaggi, ma si riconosceva che questi sarebbero stati raggiunti solo se fossero state utilizzate metodologie di progettazione e valutazione appropriate, perché: (1) molte delle caratteristiche dei PES non consentono l'integrità della sicurezza (che è, le prestazioni di sicurezza dei sistemi che svolgono le funzioni di sicurezza richieste) devono essere previste con lo stesso grado di fiducia che è stato tradizionalmente disponibile per i sistemi basati su hardware ("cablati") meno complessi; (2) è stato riconosciuto che mentre i test erano necessari per i sistemi complessi, non erano sufficienti da soli. Ciò significava che anche se il PES implementava funzioni di sicurezza relativamente semplici, il livello di complessità dell'elettronica programmabile era significativamente maggiore di quello dei sistemi cablati che stavano sostituendo; e (3) questo aumento di complessità significava che le metodologie di progettazione e valutazione dovevano essere prese in considerazione molto più che in passato, e che il livello di competenza personale richiesto per raggiungere livelli adeguati di prestazioni dei sistemi relativi alla sicurezza era successivamente maggiore.

I vantaggi degli SPI basati su computer includono quanto segue:

- la capacità di eseguire controlli di prova diagnostici in linea su componenti critici con una frequenza significativamente superiore a quella che sarebbe altrimenti possibile

- il potenziale per fornire interblocchi di sicurezza sofisticati

- la capacità di fornire funzioni diagnostiche e monitoraggio delle condizioni che possono essere utilizzate per analizzare e riferire sulle prestazioni di impianti e macchinari in tempo reale

- la capacità di confrontare le condizioni reali dell'impianto con le condizioni “ideali” del modello

- il potenziale per fornire migliori informazioni agli operatori e quindi migliorare il processo decisionale che incide sulla sicurezza

- l'uso di strategie di controllo avanzate per consentire agli operatori umani di essere localizzati a distanza da ambienti pericolosi o ostili

- la capacità di diagnosticare il sistema di controllo da una postazione remota.

L'uso di sistemi basati su computer nelle applicazioni legate alla sicurezza crea una serie di problemi che devono essere adeguatamente affrontati, come i seguenti:

- Le modalità di guasto sono complesse e non sempre prevedibili.

- Il collaudo del computer è necessario ma non è di per sé sufficiente per stabilire che le funzioni di sicurezza saranno eseguite con il grado di certezza richiesto per l'applicazione.

- I microprocessori possono presentare lievi variazioni tra i diversi batch, e quindi i diversi batch possono mostrare un comportamento diverso.

- I sistemi basati su computer non protetti sono particolarmente sensibili alle interferenze elettriche (interferenze irradiate, "picchi" elettrici nelle alimentazioni di rete, scariche elettrostatiche, ecc.).

- È difficile e spesso impossibile quantificare la probabilità di guasto di sistemi complessi legati alla sicurezza che incorporano software. Poiché nessun metodo di quantificazione è stato ampiamente accettato, la garanzia del software si è basata su procedure e standard che descrivono i metodi da utilizzare nella progettazione, implementazione e manutenzione del software.

Sistemi di sicurezza in esame

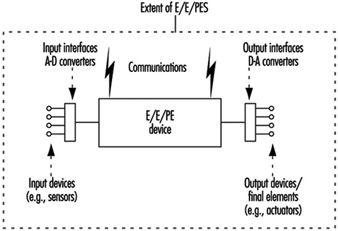

I tipi di sistemi legati alla sicurezza presi in considerazione sono i sistemi elettrici, elettronici ed elettronici programmabili (E/E/PES). Il sistema include tutti gli elementi, in particolare i segnali provenienti dai sensori o da altri dispositivi di input sull'apparecchiatura sotto controllo e trasmessi tramite autostrade dati o altri percorsi di comunicazione agli attuatori o altri dispositivi di output (vedere figura 2).

Figura 2. Sistema elettrico, elettronico ed elettronico programmabile (E/E/PES)

Il termine dispositivo elettrico, elettronico ed elettronico programmabile è stato utilizzato per comprendere un'ampia varietà di dispositivi e copre le seguenti tre classi principali:

- dispositivi elettrici come i relè elettromeccanici

- dispositivi elettronici come strumenti elettronici a stato solido e sistemi logici

- dispositivi elettronici programmabili, che include un'ampia varietà di sistemi basati su computer come i seguenti:

- microprocessori

- microcontrollori

- controllori programmabili (PC)

- circuiti integrati specifici dell'applicazione (ASIC)

- controllori logici programmabili (PLC)

- altri dispositivi basati su computer (ad es. sensori, trasmettitori e attuatori “intelligenti”).

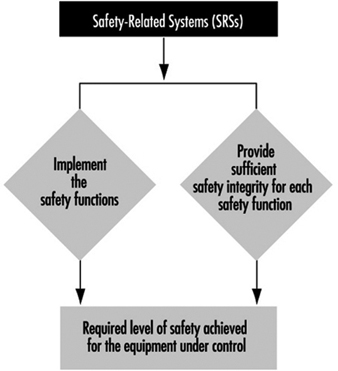

Per definizione, un sistema di sicurezza ha due scopi:

- Implementa le funzioni di sicurezza necessarie per raggiungere uno stato sicuro per l'apparecchiatura sotto controllo o mantiene uno stato sicuro per l'apparecchiatura sotto controllo. Il sistema di sicurezza deve eseguire le funzioni di sicurezza specificate nella specifica dei requisiti delle funzioni di sicurezza per il sistema. Ad esempio, la specifica dei requisiti delle funzioni di sicurezza può indicare che quando la temperatura raggiunge un certo valore x, valvola y deve aprirsi per consentire all'acqua di entrare nella nave.

- Raggiunge, da solo o con altri sistemi relativi alla sicurezza, il livello necessario di integrità della sicurezza per l'implementazione delle funzioni di sicurezza richieste. Le funzioni di sicurezza devono essere eseguite dai sistemi legati alla sicurezza con il grado di confidenza appropriato all'applicazione al fine di raggiungere il livello di sicurezza richiesto per l'apparecchiatura sotto controllo.

Questo concetto è illustrato nella figura 3.

Figura 3. Caratteristiche principali dei sistemi legati alla sicurezza

Errori di sistema

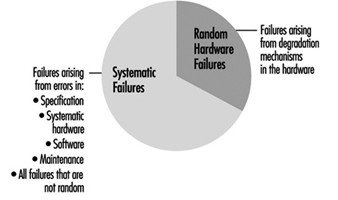

Al fine di garantire un funzionamento sicuro dei sistemi E/E/PES relativi alla sicurezza, è necessario riconoscere le varie possibili cause di guasto del sistema relativo alla sicurezza e garantire che vengano prese adeguate precauzioni contro ognuna di esse. I guasti sono classificati in due categorie, come illustrato nella figura 4.

Figura 4. Categorie di guasto

- I guasti hardware casuali sono quei guasti che derivano da una varietà di normali meccanismi di degradazione dell'hardware. Esistono molti meccanismi di questo tipo che si verificano a velocità diverse in componenti diversi e poiché le tolleranze di fabbricazione causano il guasto dei componenti a causa di questi meccanismi dopo tempi di funzionamento diversi, i guasti di un elemento totale dell'apparecchiatura comprendente molti componenti si verificano in tempi imprevedibili (casuali). Le misure di affidabilità del sistema, come il tempo medio tra i guasti (MTBF), sono preziose ma di solito riguardano solo guasti hardware casuali e non includono guasti sistematici.

- I guasti sistematici derivano da errori nella progettazione, nella costruzione o nell'uso di un sistema che ne provocano il malfunzionamento in una particolare combinazione di input o in una particolare condizione ambientale. Se si verifica un errore di sistema quando si verifica un particolare insieme di circostanze, allora ogni volta che tali circostanze si verificano in futuro ci sarà sempre un errore di sistema. Qualsiasi guasto di un sistema legato alla sicurezza che non derivi da un guasto hardware casuale è, per definizione, un guasto sistematico. I guasti sistematici, nel contesto dei sistemi di sicurezza E/E/PES, includono:

- guasti sistematici dovuti a errori od omissioni nella specifica dei requisiti delle funzioni di sicurezza

- guasti sistematici dovuti a errori nella progettazione, fabbricazione, installazione o funzionamento dell'hardware. Questi includerebbero guasti derivanti da cause ambientali ed errori umani (ad esempio, dell'operatore).

- guasti sistematici dovuti a malfunzionamenti del software

- guasti sistematici dovuti a errori di manutenzione e modifica.

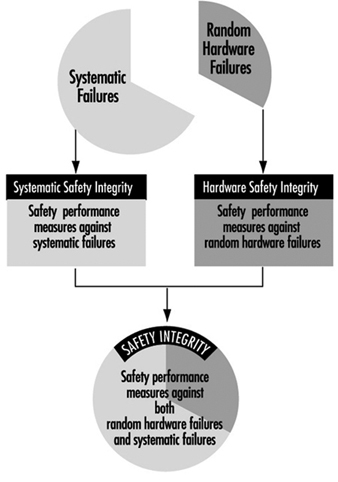

Protezione dei sistemi legati alla sicurezza

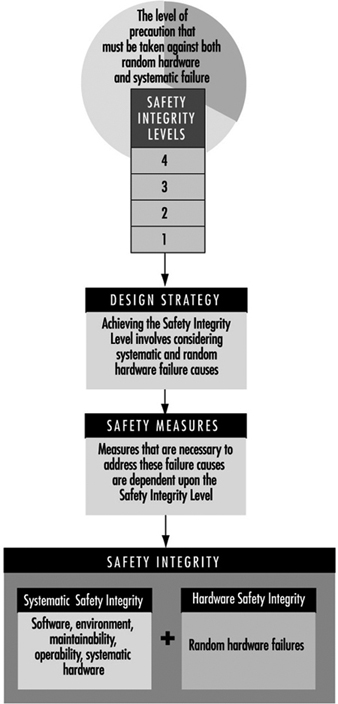

I termini che vengono utilizzati per indicare le misure precauzionali richieste da un sistema legato alla sicurezza per proteggersi da guasti hardware casuali e guasti sistematici sono misure di integrità della sicurezza hardware ed misure sistematiche di integrità della sicurezza rispettivamente. Le misure precauzionali che un sistema relativo alla sicurezza può mettere in atto contro guasti hardware casuali e guasti sistematici sono definite integrità di sicurezza. Questi concetti sono illustrati nella figura 5.

Figura 5. Termini delle prestazioni di sicurezza

All'interno dello standard internazionale proposto IEC 1508 ci sono quattro livelli di integrità della sicurezza, denotati livelli di integrità della sicurezza 1, 2, 3 e 4. Il livello di integrità della sicurezza 1 è il livello di integrità della sicurezza più basso e il livello di integrità della sicurezza 4 è il più alto. Il livello di integrità della sicurezza (1, 2, 3 o 4) per il sistema di sicurezza dipenderà dall'importanza del ruolo svolto dal sistema di sicurezza nel raggiungere il livello di sicurezza richiesto per l'apparecchiatura sotto controllo. Potrebbero essere necessari diversi sistemi relativi alla sicurezza, alcuni dei quali possono essere basati su tecnologia pneumatica o idraulica.

Progettazione di sistemi legati alla sicurezza

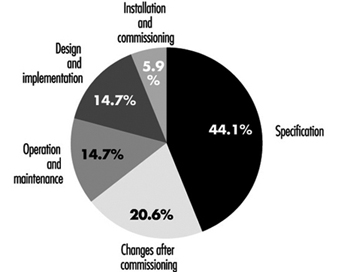

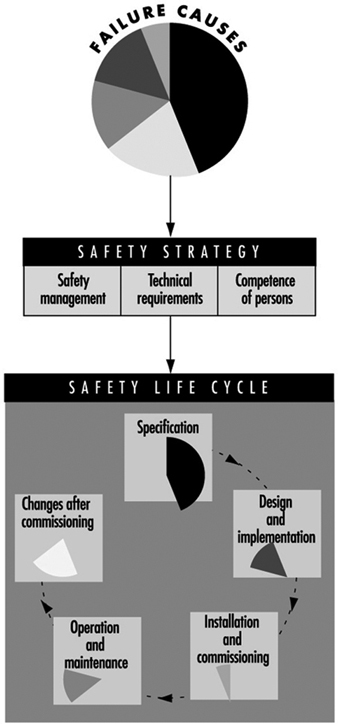

Una recente analisi di 34 incidenti che coinvolgono i sistemi di controllo (HSE) ha rilevato che il 60% di tutti i casi di guasto era stato "integrato" prima che il sistema di controllo relativo alla sicurezza fosse messo in funzione (figura 7). La considerazione di tutte le fasi del ciclo di vita della sicurezza è necessaria se devono essere prodotti adeguati sistemi relativi alla sicurezza.

Figura 7. Causa principale (per fase) del guasto del sistema di controllo

La sicurezza funzionale dei sistemi legati alla sicurezza dipende non solo dall'assicurare che i requisiti tecnici siano adeguatamente specificati, ma anche dall'assicurare che i requisiti tecnici siano effettivamente implementati e che l'integrità del progetto iniziale sia mantenuta per tutta la vita dell'apparecchiatura. Ciò può essere realizzato solo se esiste un efficace sistema di gestione della sicurezza e le persone coinvolte in qualsiasi attività sono competenti rispetto ai compiti che devono svolgere. In particolare quando sono coinvolti sistemi complessi legati alla sicurezza, è essenziale che sia in atto un adeguato sistema di gestione della sicurezza. Ciò porta a una strategia che garantisce quanto segue:

- Esiste un efficace sistema di gestione della sicurezza.

- I requisiti tecnici specificati per i sistemi di sicurezza E/E/PES sono sufficienti per gestire sia l'hardware casuale che le cause di guasto sistematiche.

- La competenza delle persone coinvolte è adeguata alle mansioni che devono svolgere.

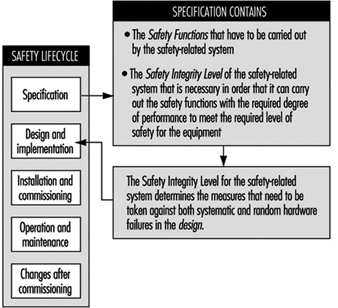

Per soddisfare in modo sistematico tutti i requisiti tecnici rilevanti della sicurezza funzionale, è stato sviluppato il concetto di ciclo di vita della sicurezza. Una versione semplificata del ciclo di vita della sicurezza nello standard internazionale emergente IEC 1508 è mostrata nella figura 8. Le fasi chiave del ciclo di vita della sicurezza sono:

Figura 8. Ruolo del ciclo di vita della sicurezza nel raggiungimento della sicurezza funzionale

- specificazione

- progettazione e realizzazione

- installazione e messa in servizio

- operazione e manutenzione

- modifiche dopo la messa in servizio.

Livello di sicurezza

La strategia di progettazione per il raggiungimento di adeguati livelli di integrità della sicurezza per i sistemi legati alla sicurezza è illustrata nella figura 9 e nella figura 10. Un livello di integrità della sicurezza si basa sul ruolo svolto dal sistema legato alla sicurezza nel raggiungimento del livello generale di sicurezza per le apparecchiature sotto controllo. Il livello di integrità della sicurezza specifica le precauzioni che devono essere prese in considerazione nella progettazione contro guasti hardware casuali e sistematici.

Figura 9. Ruolo dei livelli di integrità della sicurezza nel processo di progettazione

Figura 10. Ruolo del ciclo di vita della sicurezza nel processo di specifica e progettazione

Il concetto di sicurezza e livello di sicurezza si applica alle apparecchiature sotto controllo. Il concetto di sicurezza funzionale si applica ai sistemi legati alla sicurezza. La sicurezza funzionale per i sistemi correlati alla sicurezza deve essere raggiunta se si vuole ottenere un livello di sicurezza adeguato per l'apparecchiatura che dà origine al pericolo. Il livello di sicurezza specificato per una situazione specifica è un fattore chiave nella specifica dei requisiti di integrità della sicurezza per i sistemi relativi alla sicurezza.

Il livello di sicurezza richiesto dipenderà da molti fattori, ad esempio la gravità della lesione, il numero di persone esposte al pericolo, la frequenza con cui le persone sono esposte al pericolo e la durata dell'esposizione. Fattori importanti saranno la percezione e le opinioni di coloro che sono esposti all'evento pericoloso. Per arrivare a ciò che costituisce un livello di sicurezza adeguato per un'applicazione specifica, vengono presi in considerazione una serie di input, che includono quanto segue:

- requisiti legali relativi alla specifica applicazione

- linee guida dell'autorità di regolamentazione della sicurezza competente

- discussioni e accordi con le diverse parti coinvolte nella domanda

- standard di settore

- standard nazionali e internazionali

- la migliore consulenza industriale, esperta e scientifica indipendente.

In breve

Quando si progettano e si utilizzano sistemi legati alla sicurezza, è necessario ricordare che è l'apparecchiatura sotto controllo che crea il potenziale pericolo. I sistemi legati alla sicurezza sono progettati per ridurre la frequenza (o la probabilità) dell'evento pericoloso e/o le conseguenze dell'evento pericoloso. Una volta stabilito il livello di sicurezza dell'apparecchiatura, è possibile determinare il livello di integrità della sicurezza per il sistema relativo alla sicurezza, ed è il livello di integrità della sicurezza che consente al progettista di specificare le precauzioni che devono essere incorporate nel progetto per essere implementato sia contro l'hardware casuale che contro i guasti sistematici.

" DISCLAIMER: L'ILO non si assume alcuna responsabilità per i contenuti presentati su questo portale Web presentati in una lingua diversa dall'inglese, che è la lingua utilizzata per la produzione iniziale e la revisione tra pari del contenuto originale. Alcune statistiche non sono state aggiornate da allora la produzione della 4a edizione dell'Enciclopedia (1998)."